Очень важно установить строгие правила и средства контроля, чтобы оградить информацию организации от несанкционированных манипуляций. Этого можно достичь с помощью строгих протоколов проверки, методов шифрования и ограниченного доступа на основе ролей. При надлежащем соблюдении этих требований только доверенные лица смогут изменять или распространять ключевые данные, что предотвратит их неправомерное использование или искажение.

Способность принимать взвешенные решения в значительной степени зависит от качества и точности имеющихся данных. Любая компрометация информации может напрямую подорвать надежность суждений. Для защиты от этого рекомендуется внедрять системы непрерывного мониторинга, которые предупреждают лиц, принимающих решения, о несоответствиях или аномалиях в потоках данных. Автоматическая проверка достоверности данных позволит выявить ошибки или мошеннические данные еще до того, как они повлияют на принятие решений.

При выборе правильного курса действий очень важно оценить различные потенциальные решения. Сбалансированный подход, включающий как количественный, так и качественный анализ, поможет определить наиболее эффективный ответ на любую ситуацию. Использование нескольких точек зрения и моделирование на основе сценариев может повысить надежность этих оценок, позволяя руководителям принимать более обоснованные решения, устойчивые к внешнему вмешательству.

Кроме того, необходимо разработать четкие рекомендации по реагированию на сбои. Организациям следует подготовить набор вариантов действий на случай непредвиденных обстоятельств, обеспечивающих быструю и организованную реакцию в случае атаки или манипулирования их данными. Эти шаги следует регулярно пересматривать, чтобы убедиться в их актуальности и адаптируемости к возникающим проблемам.

Выявление новых информационных угроз в цифровом ландшафте

Постоянно отслеживайте закономерности, указывающие на новые риски в цифровом пространстве. Если обнаружена новая уязвимость, оцените ее с помощью таких методов, как тестирование на проникновение и моделирование угроз. Это позволит выявить потенциальные нарушения безопасности еще до их разрастания. Отслеживая и анализируя данные в режиме реального времени, можно быстро принять меры для корректировки протоколов безопасности и предотвращения эксплуатации.

- Проанализируйте активность по каналам связи, чтобы выявить попытки несанкционированного доступа или подозрительные схемы.

- Создайте автоматизированные системы, отмечающие аномалии в использовании данных и доступе к системе. Такие инструменты позволяют выявлять нарушения в режиме реального времени, что дает возможность действовать оперативно.

- Создайте проактивную команду, ответственную за анализ потенциально слабых мест во внутренних системах. Частые внутренние аудиты помогут выявить возникающие риски.

Если выявлены новые риски, определите их потенциальное воздействие, смоделировав, как эти уязвимости могут повлиять на различные части системы. Это поможет разработать быстрые ответные меры и внести соответствующие изменения в текущие стратегии.

- Оцените источник возникающей угрозы — внутренний или внешний. Понимание этого аспекта — ключ к выбору правильных ответных мер.

- Проанализируйте масштаб проблемы и степень, в которой она может поставить под угрозу безопасность данных или доверие пользователей.

- Оцените срочность решения и разверните временные исправления до тех пор, пока не будут разработаны более постоянные контрмеры.

Быстрое принятие решений жизненно важно при противодействии растущим рискам. Оценив все имеющиеся данные и создав несколько сценариев действий, организация может выбрать наиболее подходящий вариант для ограничения ущерба. Такие методы позволяют сдерживать угрозы до того, как они приведут к серьезным сбоям в работе. Не забывайте о том, что прозрачность является ключевым фактором при информировании всех заинтересованных сторон о состоянии этих рисков.

Методы обнаружения и снижения уровня дезинформации в режиме реального времени

Анализ ложных данных в режиме реального времени требует упреждающего обнаружения. Один из эффективных методов — использование алгоритмов, отслеживающих закономерности в распространении контента. Такие системы выявляют несоответствия или противоречия, отмечая подозрительные материалы до их дальнейшего распространения.

Еще одно эффективное решение — использование автоматизированных инструментов для перекрестной проверки утверждений по надежным источникам. В случае обнаружения расхождений алгоритм предупредит модераторов или пользователей о возможной недостоверности контента.

Более того, поведенческий анализ может дать дополнительные сведения о природе ложных данных. Анализируя модели взаимодействия с конкретным контентом, инструменты могут предсказывать вероятность распространения дезинформации и выдавать ранние предупреждения, способствующие оперативному вмешательству.

Человеческая проверка по-прежнему играет важную роль в проверке контента в режиме реального времени. Сочетание инструментов ИИ с человеческой модерацией обеспечивает более высокую точность выявления угроз, связанных с ложными или манипулируемыми данными. Внедрение интегрированного цикла обратной связи, когда проверенный контент помечается и классифицируется для дальнейшего использования, — еще одно решение, способное предотвратить распространение недостоверных материалов.

Эти альтернативы позволяют вмешиваться в ситуацию в режиме реального времени и обеспечивают представление пользователям достоверного контента, ограничивая эффективность обманных действий.

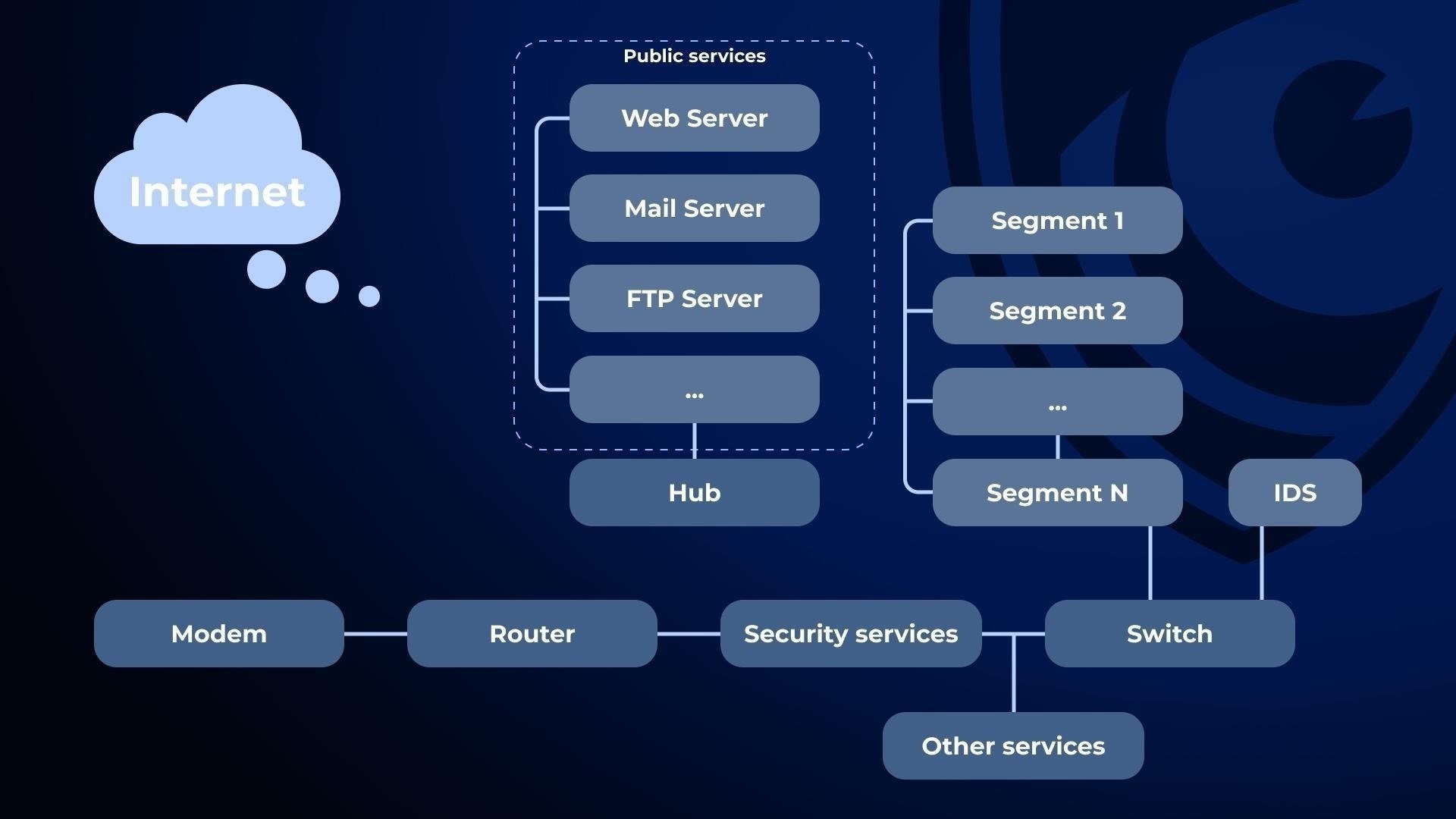

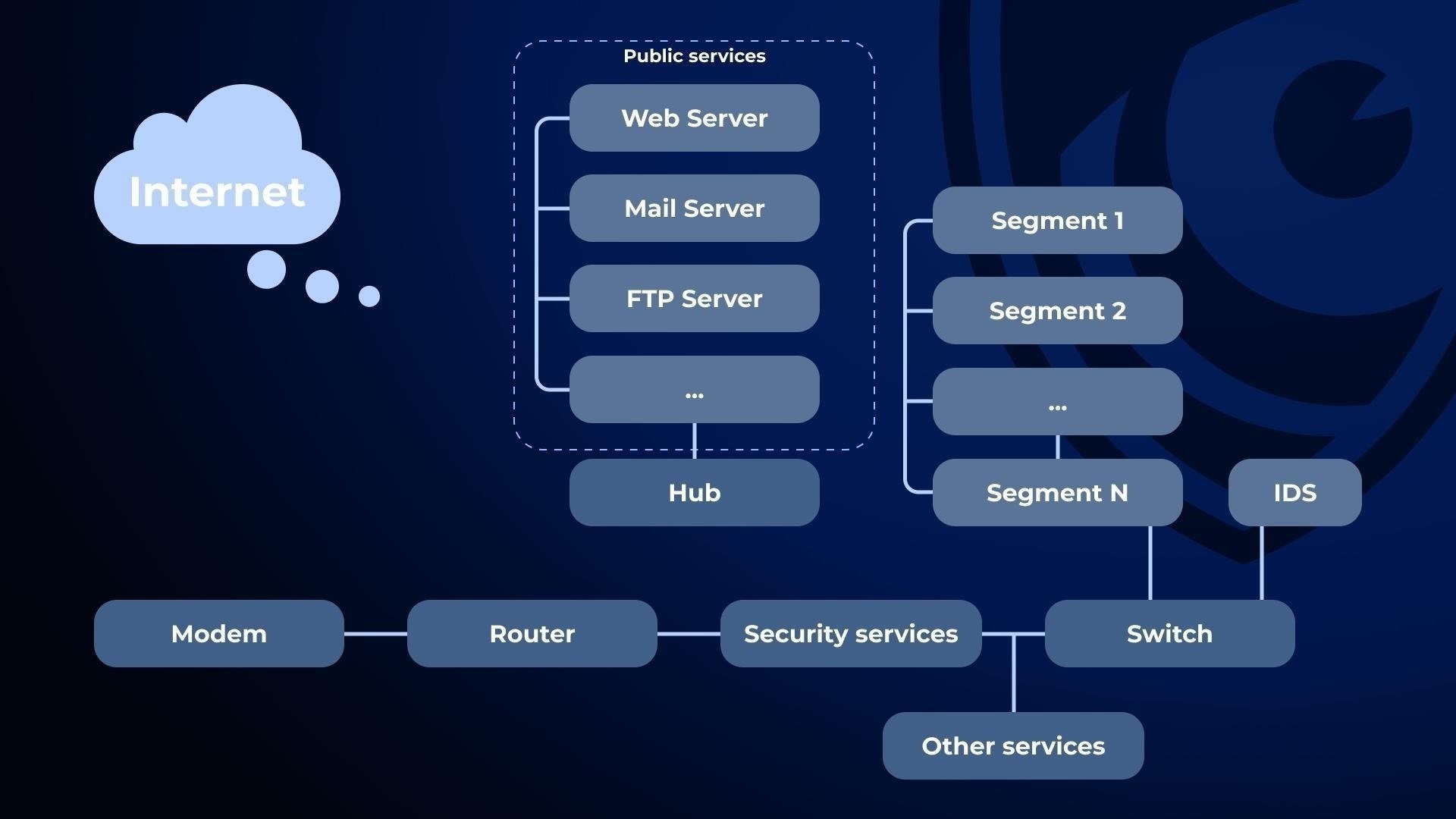

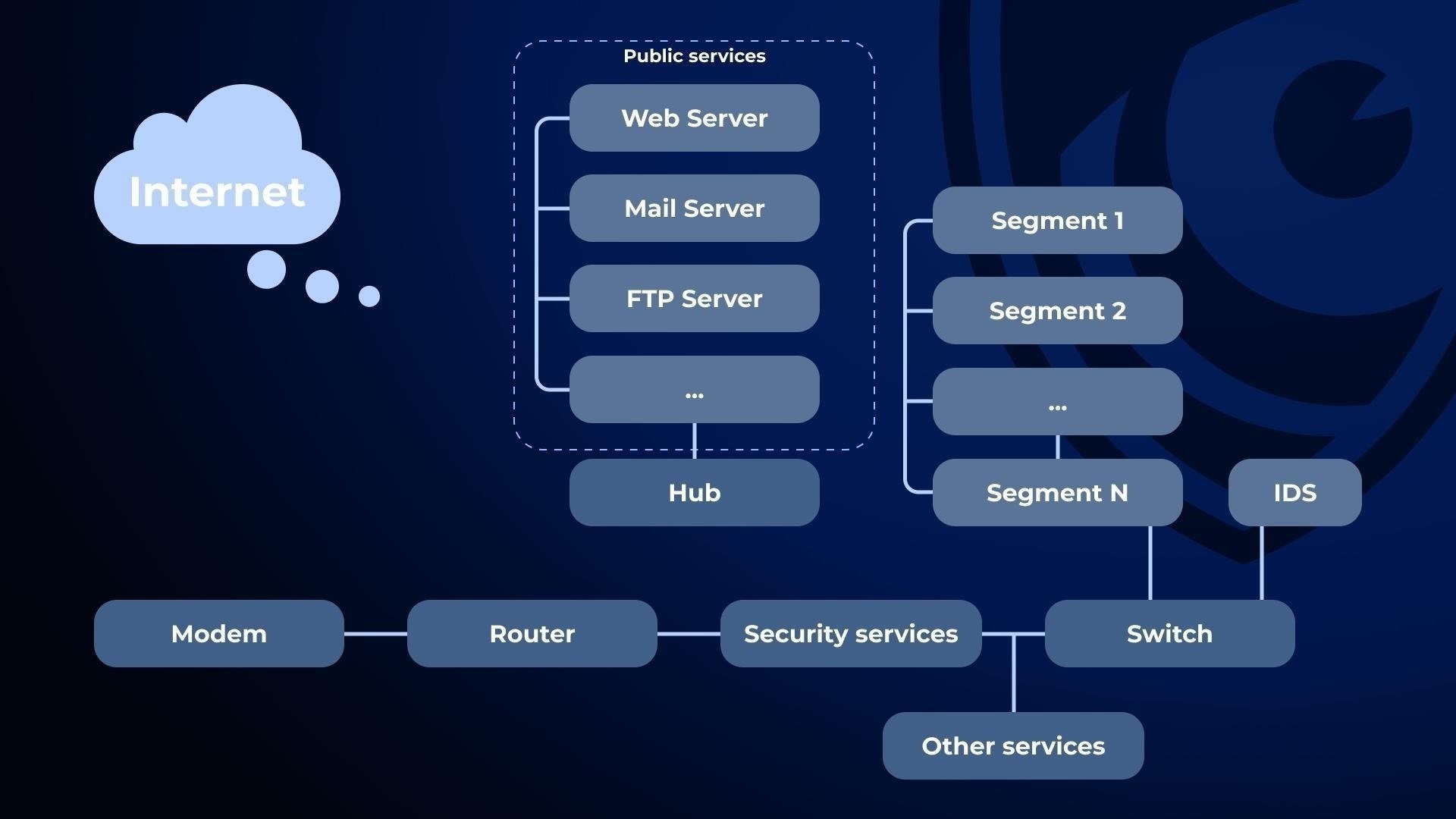

Создание системы кибербезопасности для защиты чувствительных данных

Чтобы защитить конфиденциальные данные, компаниям необходимо внедрить надежную систему кибербезопасности, учитывающую их специфические потребности. Один из подходов заключается в использовании методов шифрования для защиты хранимых и передаваемых данных. Эти методы жизненно необходимы, если информация будет перехвачена или к ней получат доступ неавторизованные лица.

Выявление уязвимостей

Во-первых, организациям следует провести тщательную оценку, чтобы выявить слабые места в своей системе. Понимание того, где могут возникнуть потенциальные бреши, позволяет целенаправленно работать над укреплением безопасности. Будь то сетевая инфраструктура, контроль доступа сотрудников или облачное хранилище, знание этих слабых мест поможет эффективно направить ресурсы.

Внедрение средств контроля доступа

Одним из наиболее эффективных способов защиты информации является строгая политика доступа. Это подразумевает настройку механизмов аутентификации пользователей и ограничение доступа на основе ролей. Получать или изменять конфиденциальные данные могут только уполномоченные сотрудники, а регулярный аудит этих действий позволяет выявить потенциальные злоупотребления на ранней стадии.

Чтобы снизить риск внутренних угроз, используйте принцип наименьших привилегий. Это позволяет ограничить доступ пользователей до минимума, необходимого для выполнения их обязанностей, что снижает вероятность случайного или преднамеренного раскрытия данных.

Регулярный мониторинг и обновления

Постоянное наблюдение за сетевым трафиком и работой системы помогает выявить любое необычное поведение. В случае потенциального нарушения быстрое обнаружение позволяет принять более эффективные меры. Регулярное обновление программного обеспечения и протоколов безопасности обеспечивает устойчивость систем к изменяющимся рискам.

Организации также должны обеспечить обучение своих сотрудников надлежащим методам обеспечения безопасности. Развивая культуру безопасности, сотрудники могут внести свой вклад в защиту критически важной информации благодаря осведомленности и оперативным действиям против потенциальных угроз.

Таким образом, защита конфиденциальных данных предполагает многоуровневый подход, включающий шифрование, контроль доступа, постоянный мониторинг и обучение персонала. При правильной реализации этих мер организации значительно снизят риск несанкционированного доступа и потери ценной информации.

Интеграция искусственного интеллекта и машинного обучения для более эффективного обнаружения угроз

Интеграция искусственного интеллекта (AI) и машинного обучения (ML) в системы, направленные на распознавание и реагирование на риски, позволяет быстро и точно выявлять нерегулярные закономерности в больших массивах данных. Эти технологии обеспечивают превосходный метод обнаружения аномалий, на которые традиционные методы не обращают внимания. Если появляется индикатор риска, модели ИИ могут обрабатывать сложные данные, анализировать потенциальные опасности и генерировать соответствующие ответные меры быстрее, чем люди, принимающие решения. Благодаря внедрению алгоритмов ИИ, которые постоянно обучаются на основе новых данных, системы становятся более способными к прогнозированию, предотвращению и смягчению последствий опасных действий.

Системы на основе ИИ особенно эффективны для понимания поведения вредоносных субъектов. Если злоумышленники используют уязвимости или меняют свою тактику, модели машинного обучения могут адаптироваться на основе исторических данных, выявляя закономерности и предлагая корректирующие действия. Такой подход устраняет необходимость в ручном мониторинге и повышает скорость распознавания возникающих рисков.

Обучение моделей ИИ с использованием различных наборов данных гарантирует, что система будет способна решать множество возможных задач. Например, подвергая модели различным формам атак или шаблонам, они могут лучше предвидеть и устранять новые методы использования слабых мест в системах. Такие возможности повышают точность и надежность контрмер, поддерживая процесс принятия решений.

Интеграция моделей машинного обучения в системы обнаружения рисков не только улучшает первоначальное выявление рисков, но и позволяет системе постоянно совершенствоваться с течением времени. По мере обработки большего количества данных модели уточняют свои прогнозы, обеспечивая развитие технологии вместе с появляющимися угрозами. ИИ предлагает жизнеспособное решение, дополняющее существующие инструменты, что делает его ценным активом для долгосрочного управления рисками.

Разработка протоколов принятия решений в кризисных ситуациях

В условиях кризиса установите четкий протокол обработки поступающих данных. Определите конкретные роли для членов команды, чтобы они отвечали за оценку достоверности и актуальности информации. Если ситуация обостряется, установите приоритет сбора только тех важных фактов, которые непосредственно влияют на ответные меры. Во избежание путаницы и задержек в процессе реагирования каждое предпринимаемое действие должно основываться на проверенных данных. Назначьте конкретные методы оценки каждого варианта и не рассматривайте ненужные альтернативы, если не изменились критические факторы. Лица, принимающие решения, должны быть сосредоточены на измеримых результатах, что обеспечит быстрое принятие решений без лишних раздумий.

Для обеспечения эффективности действий назначьте конкретных контактных лиц для получения информации о принятых решениях. Если информация кажется неполной или ненадежной, немедленно оцените, существуют ли какие-либо альтернативы. Тем, кто участвует в процессе реагирования, необходимо держать открытую линию для получения обновленной информации и быстро делиться ею с другими. На каждом этапе четко документируйте все действия и принятые решения, обеспечивая прозрачную запись событий. Эта документация будет служить как руководством для принятия будущих решений, так и инструментом отчетности для оценки эффективности ответных мер.

Регулярно анализируйте возможные риски и сценарии, которые могут возникнуть. Если выявляются новые риски или изменения в ситуации, скорректируйте протоколы соответствующим образом. В критические моменты сводите процесс принятия решений к ключевым действиям и ограничивайте количество возможных вариантов, чтобы избежать паралича от анализа. Своевременные и точные решения будут напрямую влиять на результаты реализации плана управления кризисом.

Оценка роли человеческого суждения в автоматизированных системах принятия решений

Для повышения надежности автоматизированных систем крайне важно включать в процесс принятия решений человеческий контроль. Если человеческое суждение не будет должным образом интегрировано, существует риск возникновения предвзятости или ошибок в автоматизированных решениях, которые могут остаться без внимания. Вмешательство человека служит защитой, гарантирующей, что автоматизированные системы не будут действовать во вред или не будут соответствовать более широким целям.

- Автоматизированные системы подвержены ошибкам, если они регулярно не проверяются и не корректируются человеком.

- Человеческие суждения помогают оценить, соответствуют ли выбранные результаты более широкому контексту ситуации, который машины могут не до конца понять.

- Профессионалы могут оценить альтернативные варианты действий, которые система может пропустить, особенно при работе с неоднозначными или сложными данными.

Участие человека становится критически важным в тех случаях, когда автоматизированная система не способна учесть нюансы или аномалии. Если алгоритм принятия решений слишком сильно опирается на исторические данные, это может привести к неправильной интерпретации в динамичных или быстро меняющихся условиях. Например, в контексте потенциальных нарушений безопасности система может неправильно классифицировать новые или необычные модели как не представляющие угрозы, если она не учитывает анализ, проводимый человеком в режиме реального времени.

Одним из эффективных способов решения этих проблем является гибридная модель принятия решений, в которой сочетаются как автоматизированные результаты, так и результаты человеческого анализа. Это позволяет повысить качество решений за счет использования сильных сторон как машинной эффективности, так и человеческого понимания контекста. В такой модели человек может вмешаться в ситуации, когда системе не хватает уверенности или она сталкивается с ситуацией, выходящей за рамки ее запрограммированных знаний.

- Люди могут заметить потенциальные риски, которые машины могут не выявить из-за недостатка творческого подхода или опыта.

- Интегрируя человеческий опыт, организации могут минимизировать риски, связанные с чрезмерной зависимостью от автоматизации.

- Человеческий надзор может помочь откалибровать системы, если они не соответствуют меняющимся потребностям организации.

По мере того как организации внедряют все больше автоматизированных систем, им необходимо разрабатывать механизмы, позволяющие своевременно вмешиваться. Если люди смогут контролировать и корректировать автоматизированные решения по мере необходимости, они смогут смягчить потенциальные ошибки, которые могут привести к неоптимальным результатам или непредвиденным последствиям. Такой подход гарантирует, что автоматизированные системы будут работать так, как задумано, не подрывая надежность или этику принятия решений.